口令破解

1 概述

是常见的认证方式,俗称:“密码”。

当被认证对象要求访问提供服务时,系统要求被访问者提交口令,收到口令后将其与数据库中储存的用户信息进行对比,以确认是否合法。

2 常见的服务

| 服务 | 端口 |

|---|---|

| web | 80 |

| mysql | 3306 |

| Microsoft SQL Server | 1433 |

| https | 443 |

| ftp | 21 |

| ssh | 22 |

| dns | 53 |

| tomcat | 8080 |

| redis | 6379 |

| rsync | 873 |

| PostgreSQL | 5432 |

| cobaltrike teamserver | 50050 |

| smtp | 25 |

| pop3 | 110 |

| 远程终端 rdp | 3389 |

| smb | 445 |

| rpc | 135 |

| imap | 145 |

| NetBIOS | 139 |

| SMTPS | 465 |

| POP3S | 995 |

| mogodb | 27018 |

| memcached | 11211 |

| telnet | 23 |

| oracle | 1521 |

3 常见攻击方法

3.1 弱口令

入侵者通过扫描大量主机,找出存在的弱口令主机

3.2 口令监听

通过嗅探软件,来监听网络中的数据表获得密码,如果获取到的密码时加密的,还需要解密

3.3 社会工程学

通过欺诈、人机关系破解

3.4 暴力破解

尝试所有字符的组合方式,是密码的终结者

3.5 简单口令拆解

使用自己、家人的生日等,很容易猜到密码

3.6 字典攻击

尝试字典中的每一个单词,可以是一个字典或常用口令的字典数据库。词典实际上是一个单词列表文件,根据人们的习惯设计的

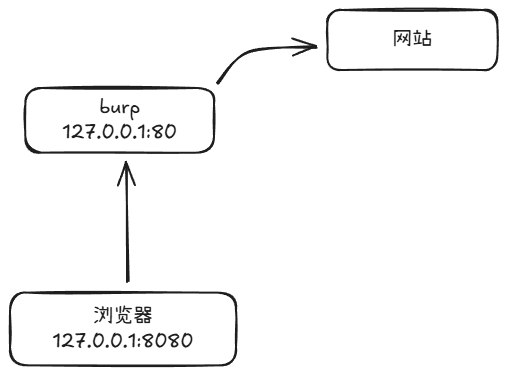

4 burpsuite破解web后台密码

4.1 原理

4.2 带有token防御的后台密码破解

有的网站后台存在token值,这个token通俗叫令牌,每次刷新页面都会随机变化。可以利用这点防止后台直接进行穷举和CSRF攻击

1 | \\常见防御过程 |

4.2.1 破解方法

使用burpsuite Session Headling Rules重复获取token值来破解

4.3 针对有验证码后台的穷举方法

验证码的作用:就是将一串随机产生的数字和符号,生成一幅图片,在图片上加上干扰要素(防止ocr),要用户通过肉眼识别其中的验证码信息,输入表单提交网站验证。但是验证码没写好会存在绕过的风险

4.3.1 cookie不存在不验证绕过

有些网站如果不存在cookie就不会验证验证码

此时使用正确密码可能会出现302

4.3.2 后台登录验证码没销毁爆破

当后台验证码没销毁时,直接就能爆破

4.3.3 网站后台验证码识别穷举密码

使用ocr可对特定验证码识别并爆破

5 windows口令破解

5.1 windows中与口令相关的安全机制

windows本地安全授权子系统(LSASS)负责有关安全方面的功能

该系统将对用户的安全管理使用安全账号管理器(SAM)的机制

sam是锁死的

1.可以引导另一个操作系统,利用NTFSOOS的系统驱动来获取访问权限,抓出SAM

2.获取备份sam

5.2 windows的加密方式

windows NT对用户采用两套:单向LM散列算法和单项NT散列算法

5.3 攻击方式

- 提取sam文件并破解

- 替换当前的sam文件

- 使用口令修改软件

- 替换屏保程序

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 小chen妙妙屋!

评论